漏洞概述

近日,官方公开了Apache Tomcat HTTP/2拒绝服务漏洞,该漏洞是由于应用服务允许接收大量的配置流量,并且客户端在没有读写请求的情况下可以长时间保持连接而导致。如果来自客户端的连接请求过多,最终可导致服务端线程耗尽,攻击者成功利用此漏洞可实现对目标的拒绝服务攻击。

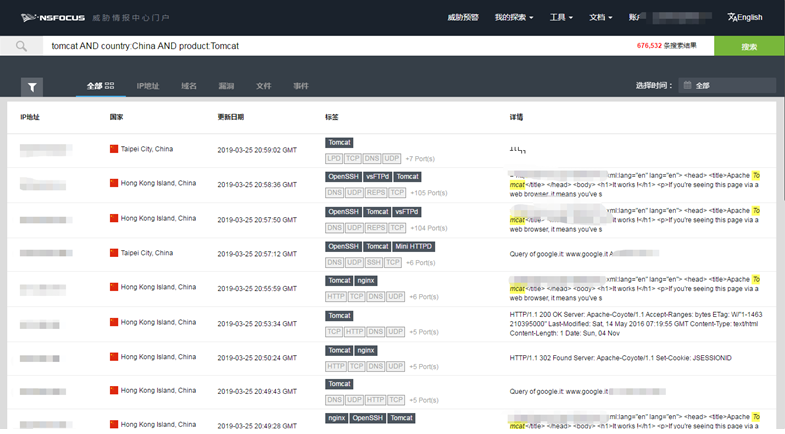

Tomcat是Apache软件基金会中的一个重要项目,性能稳定且免费,是目前较为流行的Web应用服务器。由于Tomcat应用范围较广,因此此次通告的漏洞影响范围较大,请相关企业引起关注。根据绿盟科技威胁情报反馈的数据,国内在公网开放的Tomcat资产数量超过60万之多。

影响范围

受影响版本

0.0.M1 < apache tomcat < 9.0.14

5.0 < apache tomcat < 8.5.37

不受影响版本

Apache Tomcat 9.0.16

Apache Tomcat 8.5.38

影响排查

版本检查

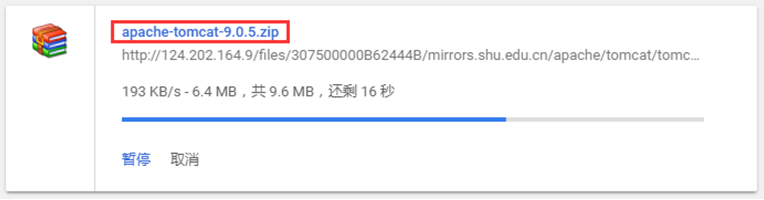

通常在Apache Tomcat官网下载的安装包名称中会包含有当前Tomcat的版本号,用户可通过查看解压后的文件夹名称来确定当前的版本。

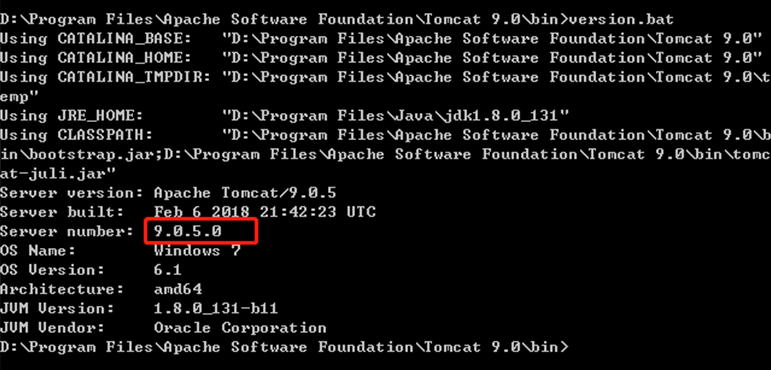

如果解压后的Tomcat目录名称被修改过,或者通过Windows Service Installer方式安装,可使用软件自带的version模块来获取当前的版本。以Windows系统为例,进入tomcat安装目录的bin目录,输入命令version.bat(Linux系统下输入version.sh)后,可查看当前的软件版本号。

如果当前版本在影响范围内,请及时进行更新。

漏洞防护

版本升级

官方在新版本Apache Tomcat 9.0.16、8.5.38中修复了该漏洞,请受影响的用户尽快升级,最新版下载链接可参考以下列表,可根据具体的系统环境下载对应的安装包:

版本

|

下载链接

|

Apache Tomcat 9.0.16

|

https://tomcat.apache.org/download-90.cgi

|

Apache Tomcat 8.5.38

|

https://tomcat.apache.org/download-80.cgi

|

注意:建议用户在升级之前,做好数据和运行环境的备份工作,防止升级带来系统不可用的风险。

参考链接:

https://www.mail-archive.com/announce@apache.org/msg05156.html